بهذه العادات أنت فريسة سهلة للمخترقين… كيف يمكنك إصلاح الأمر؟

نظرًا لكثرة انشغالنا وصعوبة تذكر هذا الكم من كلمات المرور التي نحتاجها يوميًا؛ قد نلجأ إلى اختيار كلمات مرور سهلة التذكر مثل أرقام الهاتف أو ماركتنا المفضلة أو فريقنا الذي نشجعه، أو تاريخ ميلادنا أو غيرها من الأمور التي يسهل توقعها. ولربما نقوم أيضًا بإعادة استخدام كلمة المرور ذاتها لأكثر من حساب، بل ربما نستخدمها لجميع الحسابات… ثم بعد ذلك نتساءل: كيف تم اختراق حسابي؟!

بكل تأكيد يكمن السبب في طريقة تعاملنا الخاطئة مع كلمات المرور، سواء في طريقة اختيارها، أو طريقة حفظها وتداولها. وإليك أبرز السلوكيات الخاطئة في التعامل مع كلمات المرور.

أبرز السلوكيات الخاطئة في التعامل مع كلمات المرور

- استخدام نفس كلمة المرور لأكثر من حساب.

- استخدام كلمات مرور ضعيفة يمكن تخمينها بسهولة-أقل من 14رمز-.

- استخدام أرقام متسلسلة (123456) أو (987654). أو حروف متسلسلة (abcd) أو حروف بنفس ترتيب وجودها في لوحة المفاتيح (qwerty).

- أرقام الهاتف وتاريخ الميلاد.

- استخدام أحرف من اسمك، أو اسم طفلك أو والدك.

- كلمات واقعية يسهل إيجادها في القاموس، أو كلمات شائعة الاستخدام في حياتنا اليومية.

- حفظ كلمات المرور في بيئات تخزين غير آمنة.

- الإفصاح عن كلمة المرور للآخرين.

- مشاركة الأجهزة مع الأصدقاء مع حفظ كلمة المرور عليها.

- استخدام الأحرف الكبيرة (uppercase) أو الصغيرة (lowercase) فقط.

- استخدام خيار تذكرني (Remember me)

- السماح للمتصفح بحفظ كلمة المرور.

- عدم تغيير كلمة المرور لفترة طويلة (يُفضَّل تغيير كلمة المرور مرة كل 6 أشهر).

ولعلَّ أفضل طريقة لتفادي الوقوع في شباك الهاكرز هي معرفة كيف يستطيعون الوصول إلى حسابك أو معلوماتك، وعندها ستكون في وضع أفضل لفهم الطرق المحتملة التي يمكن من خلالها أن تفقد معلوماتك، ومن ثمَّ يُمْكِنك حماية نفسك من عمليات الاختراق، أو على الأقل التقليل منها.

كيف يحصل الهاكرز على كلمات المرور الخاصة بنا؟

راصد لوحة المفاتيح Keylogger

يتسلل بعض القراصنة للأجهزة عن طريق برامج رصد لوحة المفاتيح والتي يُرسلونها كمرفق عبر الميل، أو ادِّعاء أنه برنامج مفيد للجهاز أو كراك لتفعيل برنامج ما. ومن ثمَّ يستخدمونها للاطلاع على بيانات الضحية التي يستهدفون، وخاصة معلومات الحسابات البنكية. وتتلخص وظيفة راصد لوحة المفاتيح في تسجيل كل ما يُكتب من خلال لوحة المفاتيح، وإرسال هذه المعلومات إلى جهة مُحددة مسبقًا للبرنامج.

(Remote access Trojan (RAT

هي عبارة عن برمجية خبيثة تقوم بعمل باب خلفي في الجهاز المُستهدَف؛ تسمح للهاكر باستخدام الجهاز كما لو كان صاحبه، فيستطيع فتح الكاميرا ومسجل الصوت والتقاط صور للشاشة أو صورة للبيئة المُحيطة بالجهاز، والحصول على كافة المعلومات بما في ذلك ملفات تعريف الارتباط (cookies) وكلمات المرور ومعلومات الحساب البنكي… باختصار يستطيع المُختَرِق أن يفعل كل ما يستطيع صاحب الجهاز الأصلي فعله. وعادةً ما تُخبَّأ تلك البرمجيات داخل برامج أخرى، أو تُرسل كمرفق في رسالة بريد إلكتروني.

الحصول على أحد كلمات المرور أو تخمينها

كثير من المستخدمين يعيدون استخدام كلمات المرور لأكثر من موقع، مما يعني فُرصة ذهبية للمخترق للسيطرة على حسابات هؤلاء الأشخاص بشكل كامل بمجرد حصوله على كلمة المرور هذه، سواء عن طريق تخمينها باستخدام أحد البرامج المخصصة لذلك، أو عن طريق إحدى الطرق السابقة.

أما هؤلاء الذين يستخدمون كلمات مختلفة ولكنهم يسمحون بتسجيل الدخول من خلال خطوة واحدة، فيمكن للمُخترِق بمجرد حصوله على كلمة مرور البريد الإلكتروني الخاص بهم أن يطلب إعادة تعيين كلمات المرور الخاصة بالموقع الذي يُريد عن طريق البريد.

هجوم التصيّد Phishing Attacks

يتمثل هجوم التصيد في الحصول على معلومات المستخدم دون أن يشعر أنه قد وقع في فخٍّ ما، فما يميز هجوم التصيد هو استخدامه للخداع والواجهات الزائفة. كأن يرسل الهاكر رسالة بريد زائفة إلى الشخصية المستهدفة تحوي رابطًا يطلب منه فيه إدخال بيانات شخصية، وبمجرد الدخول إلى هذا الرابط تظهر واجهة شبيهة تمامًا بواجهة الموقع الحقيقي-كواجهة موقع فيسبوك أو تويتر أو الحسابات البنكية-كما أن عنوان الموقع يبدو وكأنه مطابق للموقع الأصلي، وعند إدخال المعلومات إلى هذه الواجهة يتم إرسال المعلومات بشكل آلي إلى المُختَرِق، وتوجيه الشخص المستهدف إلى الموقع الأصلي بعد الحصول على معلوماته، حتى لا يشعر أن شيئًا ما قد حدث.

وأسوأ ما في الأمر أنه لا يتوقف فقط على محتالي الإنترنت، بل يقوم بعض مزودي خدمة الإنترنت بنفس الشيء لجمع بيانات المستخدمين لصالح الحكومات.

وهناك طريقتان للتأكد من صحة الرابط:

- التأشير بسهم الفأرة على الرابط دون الضغط عليه، فإذا ظهر عنوان مختلف فتأكد أن هذا هجوم تصيد.

- قراءة روابط المواقع بعناية عند الدخول إليها، والتأكد أن الرابط يبدأ بـ https وليس http.

ماذا أفعل؟

- التأكد من تفعيل جدار النار Firewall دائمًا.

- استخدام برنامج مضاد للفيروسات.

- استخدام برنامج لتصيد البرمجيات الخبيثة.

- تحميل البرامج من مواقعها الرسمية.

- التنبه جيدًا لبرامج الكراك.

- عدم فتح أي رابط قبل التأكُّد من هويته.

- التأكد أن الاتصال الذي نستخدمه عند إدخال أية معلومات خاصة هو https وليس http.

- تجنب شبكات الاتصال العامة كشبكات المقاهي والمكتبات والجامعات، وإذا كان لا بد من استخدامها؛ فيجب استخدام تور أو VPN في حال إدخال معلومات خاصة.

- في حال الاشتراك في مساحات العمل المشتركة co-work spaces فيجب استخدام تور أو VPN.

- استخدام برامج إدارة كلمات المرور لحفظ وتوليد كلمات المرور.

هناك العديد من البرامج لإدارة كلمات المرور مثل:

keepass ,Kaspersky password manager, Password Safe, Enpass, LastPass, Dashlane and 1Password.

واخترنا هنا الحديث عن keepass لأنه برنامج حر ومفتوح المصدر وسهل الاستخدام، ومتوافق مع العديد من الأجهزة المكتبية وأنظمة التشغيل المختلفة Windows, Linux, Mac OS X وكذلك الأجهزة الذكية.

ما هو برنامج [keepass[i

هو برنامج حر ومفتوح المصدر، مما يوفر درجة عالية من الموثوقية فيه. يعمل keepass كمدير يساعدك على إدارة كلمات السر الخاصة بك بطريقة آمنة. حيث يمكنك وضع جميع كلمات السر التي تحتاجها في قاعدة بيانات واحدة، والتي يتم إغلاقها عن طريق مفتاح رئيسي واحد أو key file. لذلك عليك فقط أن تتذكر كلمة مرور واحدة رئيسية لفتح قاعدة البيانات بأكملها. أو حفظ ملف key file في مكان آمن.

كما يتم تشفير قواعد البيانات باستخدام خوارزميات التشفير الأفضل والأكثر أمانًا (AES and Twofish) والتي توفر درجة عالية جدًا من الأمان، يصعب معها اختراق الملفات لمن يحصل عليها.

كيف نبدأ مع keepass؟

- نقوم بتحميل البرنامج عن طريق هذا الرابط

- بعدها نقوم بتثبيت البرنامج على الجهاز بالطريقة العادية.

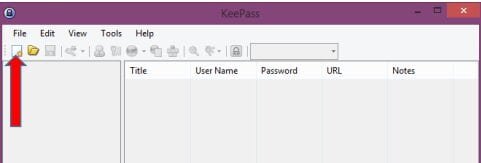

- عند فتح البرنامج تظهر لنا هذه الشاشة.

- نقوم بإغلاقها، فتظهر لنا تلك الشاشة، والتي نختار منها.New

- ثم نحدد المكان الذي نريد حفظ قاعدة البيانات فيه.

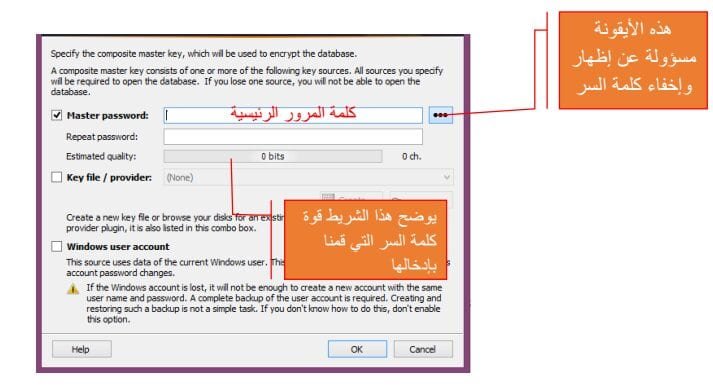

- فتظهر لنا هذه النافذة والتي تطلب منا إدخال كلمة المرور الرئيسية، والتي سنحتاجها في كل مرة نفتح فيها قاعدة البيانات؛ لذلك يجب أن تكون كلمة المرور هذه قوية جدًا وأيضًا سهلة التذكر بالنسبة لنا.

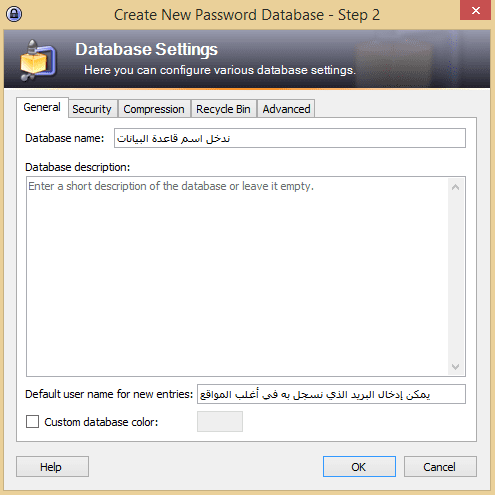

- بعد الانتهاء من إدخال كلمة المرور الرئيسية والتأكد من قوتها نضغط OK لتظهر لنا هذه النافذة الخاصة بإعدادات قاعدة البيانات.

- بعد الانتهاء من هذه النافذة وضغط ok، تظهر لنا النافذة الخاصة بحفظ كلمات المرور واسم المستخدم، وتحتوي بشكل مبدأي على حسابين، نقوم بحذفهما لأنهما مجرد أمثلة توضيحية.

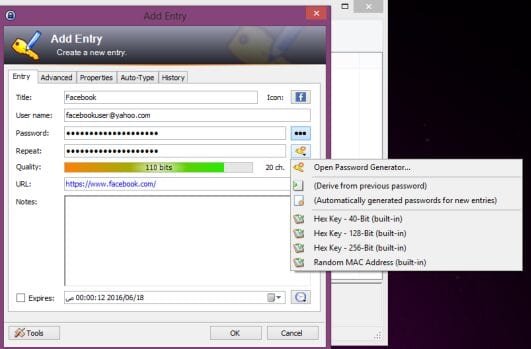

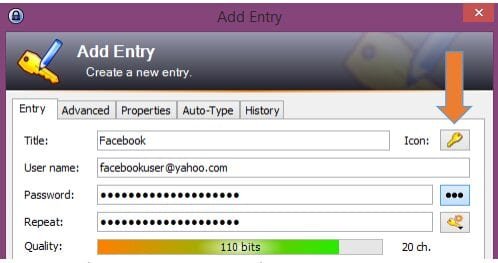

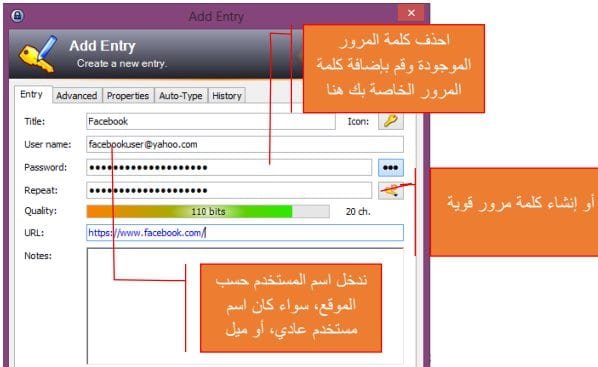

- نختار Add Entry لإضافة حساب جديد فتظهر تلك النافذة والتي نقوم من خلالها بتنسيق إعدادات الحساب.

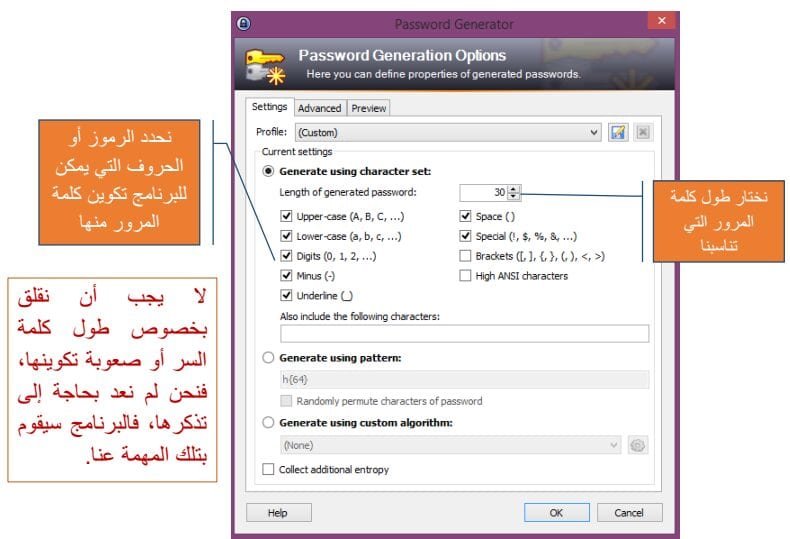

- مما يميز البرنامج: قدرته على إنشاء كلمات مرور قوية، فهو لا يقوم فقط بحفظ البيانات بل يساعدنا أيضًا على إنشائها عن طريق password generator

- تظهر لنا هذا النافذة والمسؤولة عن إنشاء كلمات مرور قوية حسب رغبتنا

- الآن بعد الضغط على OK نكون حصلنا على كلمة مرور قوية، وقمنا بحفظها داخل قاعدة بيانات البرنامج، يمكننا بعدها الدخول إلى حساباتنا وتغيير كلمة المرور القديمة التي كنا نستعملها بالكلمة الجديدة التي قمنا بإنشائها.

- يمكننا تغيير أيقونة البرنامج الافتراضية التي تظهر بجانب الحساب لتمييز الحساب الذي نريد وذلك عن طريق Icon:

- يمكننا اختيار واحدة من الأشكال التي يوفرها البرنامج أو إضافة صورة جديدة لتصبح أيقونة للحساب.

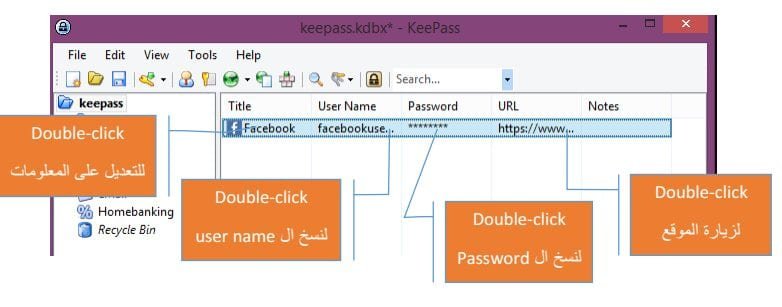

- الآن أصبح الحساب جاهزًا للاستخدام.

- يقوم البرنامج بشكل آلي بحذف الـ User name and password من الـ clipboard بعد 12 ثانية من نسخها، وهذه من مميزات البرنامج، ويمكن زيادة هذه المدة إن لم تكن كافية بالنسبة لنا عن طريق:

Tools/Options/Security: Clipboard auto-clear time (seconds).

- يُوصى بإغلاق KeePass بعد ساعة أو ساعتين من عدم الاستخدام، ويمكن إعداد البرنامج ليقوم بذلك آليًا، مع ملاحظة أن الوقت هنا بالثانية، بمعنى 3600 = 1 ساعة.

Tools/Options/Security: Lock workspace after KeePass inactivity (seconds).

خاصية HotKey Login

إذا كانت طريقة نسخ كلمة السر واسم المستخدم في كل مرة نحتاج فيها تسجيل الدخول هي طريقة مملة، وكذلك السماح للمتصفح بحفظ كلمة السر واسم المستخدم طريقة غير آمنة، فلا بأس في ذلك، KeePass يوفر خاصية HotKey Login والتي تسمح بتسجيل الدخول إلى الحسابات التي قمنا بتسجيلها في قاعدة البيانات متى أردنا ذلك ودون الحاجة إلى نسخ البيانات في كل مرة. مما يساعدك على تجنب مخاطر Keyloggers.

يمكن مشاهدة هذا الفيديو الذي يوضح كيف تعمل هذه الخدمة. ⇐ من هنا

المصادر

[i] KeePass Password SafeHow I’d Hack Your Weak Passwords

How do Hackers Hack your Passwords?

5 Ways Hackers are Stealing Passwords